Contenido

En este artículo: Uso de Zenmap Uso de CommandSiteReferences

¿Le preocupa un poco que su red o la red de su empresa tengan agujeros de seguridad? Una red está segura desde el momento en que nadie puede ingresar sin haber sido invitado. Este es uno de los aspectos fundamentales de la seguridad de la red. Para asegurarse, hay una herramienta gratuita: Nmap (para "Network Mapper"). Esta herramienta revisa tu hardware y tu conexión para detectar lo que está mal. Por lo tanto, realiza una auditoría de los puertos utilizados o no, prueba los firewalls, etc. Los especialistas en seguridad de red usan esta herramienta a diario, pero puede hacer lo mismo siguiendo nuestras recomendaciones que comienzan de inmediato en el paso 1.

etapas

Método 1 de 4: Usa Zenmap

-

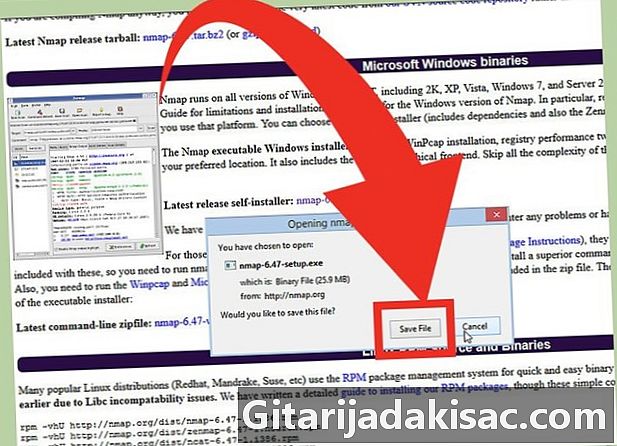

Descargue el instalador de Nmap. Está disponible de forma gratuita en el sitio web del desarrollador. Siempre es mejor buscar un programa en el sitio del desarrollador, por lo que evitamos muchas sorpresas desagradables, como los virus. Al descargar el instalador de Nmap, también cargará Zenmap, la interfaz gráfica de Nmap, más conveniente para aquellos con un comando de control deficiente.- Zenmap está disponible para Windows, Linux y Mac OS X. En el sitio de Nmap, encontrará todos los archivos para cada uno de estos sistemas operativos.

-

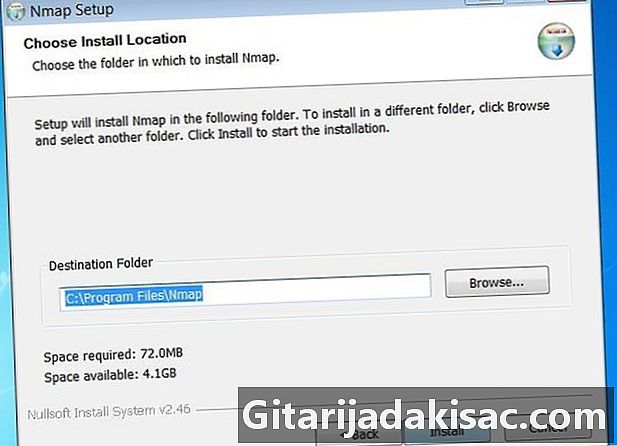

Instalar Nmap. Ejecute el instalador una vez cargado. Se le pedirá que elija los componentes que desea instalar. Si desea beneficiarse de la relevancia de Nmap, le recomendamos que desmarque ninguno. ¡Sé sin miedo! Nmap no instalará ningún adware o spyware. -

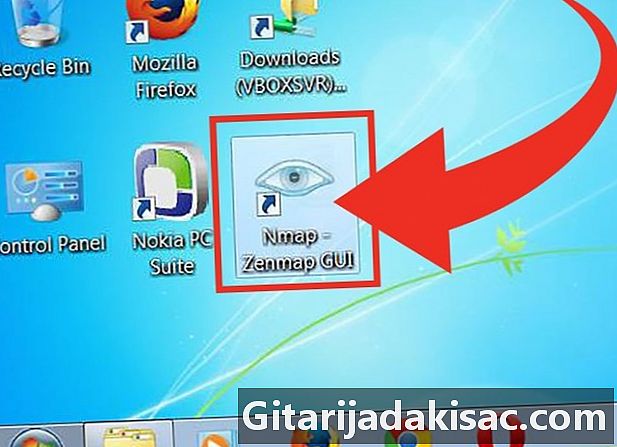

Ejecute la interfaz gráfica "Nmap - Zenmap". Si no ha tocado la configuración predeterminada, debería ver un icono en el escritorio. De lo contrario, mira en el menú comienzo. Solo abrir Zenmap es suficiente para iniciar el programa. -

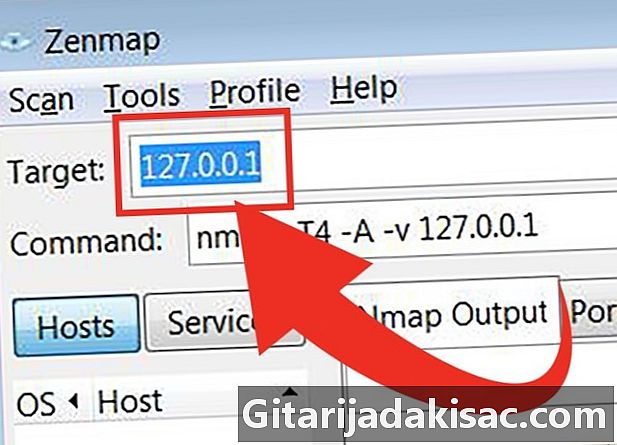

Introduzca el objetivo que sirve de soporte para el escaneo. Zenmap le permite iniciar fácilmente un escaneo. El primer paso es elegir un objetivo, es decir, una dirección de Internet. Puede ingresar un nombre de dominio (por ejemplo, ejemplo.com), una dirección IP (por ejemplo, 127.0.0.1), una dirección de red (por ejemplo, 192.168.1.0/24) o cualquier combinación de estas direcciones .- Dependiendo del objetivo y la intensidad seleccionada, su escaneo Nmap puede causar una reacción de su ISP (Proveedor de servicios de Internet) porque está entrando en aguas peligrosas. Antes de cualquier escaneo, verifique que lo que está haciendo no sea ilegal y que no viole los términos y condiciones de su ISP. Esto solo se aplica cuando su objetivo es una dirección que no le pertenece.

-

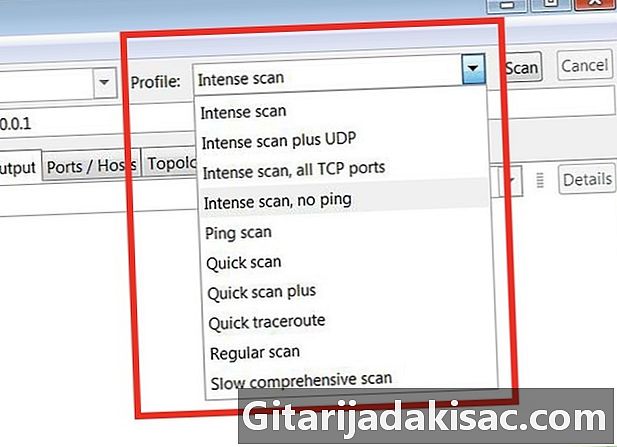

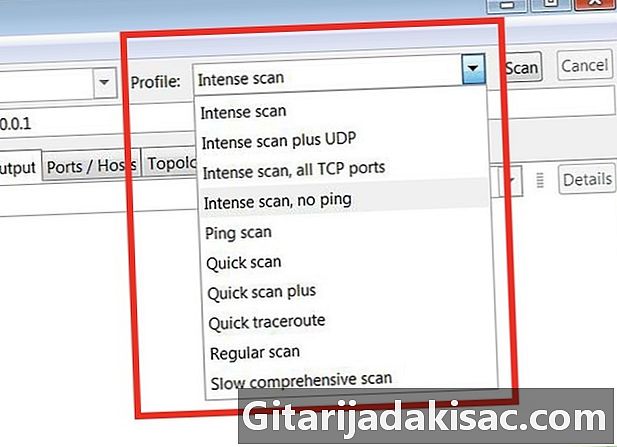

Elige un perfil daudit. Por perfil, nos referimos a auditorías predefinidas que cumplen con las expectativas del mayor número. Por lo tanto, no nos molestamos con una configuración de parámetros compleja y larga en el símbolo del sistema. Elija el perfil que se ajuste a sus necesidades:- Escaneo intenso ("Auditoría intensiva") - Esta es una auditoría completa que revisa el sistema operativo, su versión, la ruta ("traceroute") prestada por un paquete de datos, un escaneo de script. El envío de datos es intenso, limita agresivo, y esto, durante un largo período de tiempo. Este examen se considera muy intrusivo (posible reacción del ISP o del objetivo).

- Escaneo de ping ("Auditoría de ping") - esta especificación permite determinar si los hosts están en línea y medir el flujo de datos transcurrido. No escanea ninguno de los puertos.

- Escaneo rápido - Esta es una configuración para analizar rápidamente, a través de envíos masivos de paquetes durante un período de tiempo, los únicos puertos seleccionados.

- Exploración regular ("Auditoría clásica") - Esta es la configuración básica. Simplemente devolverá el ping (en milisegundos) e informará los puertos abiertos del objetivo.

-

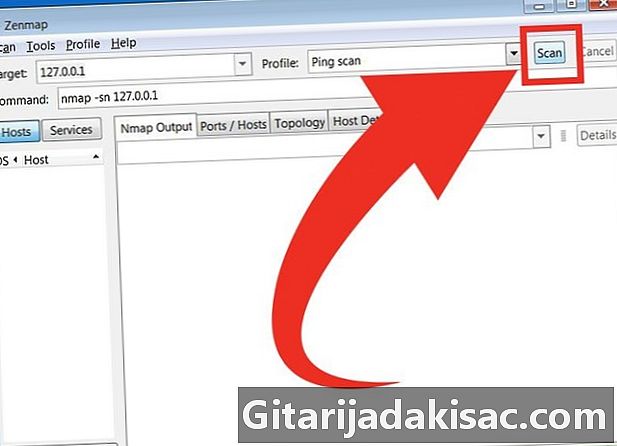

Haga clic en tomografía para comenzar el examen. Los resultados aparecerán debajo de la pestaña Salida de Nmap. La duración del estudio varía según el perfil elegido, la distancia geográfica del objetivo y la estructura de su red. -

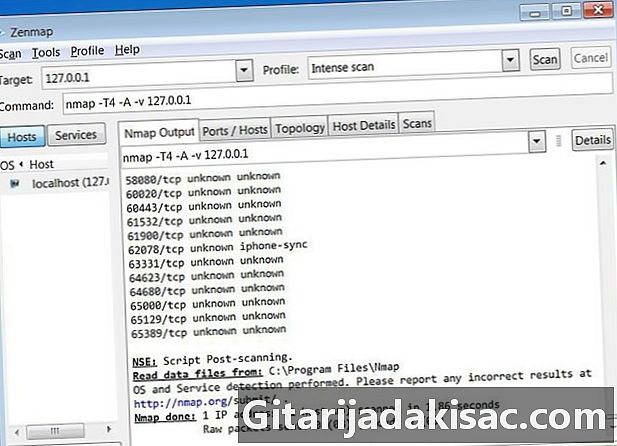

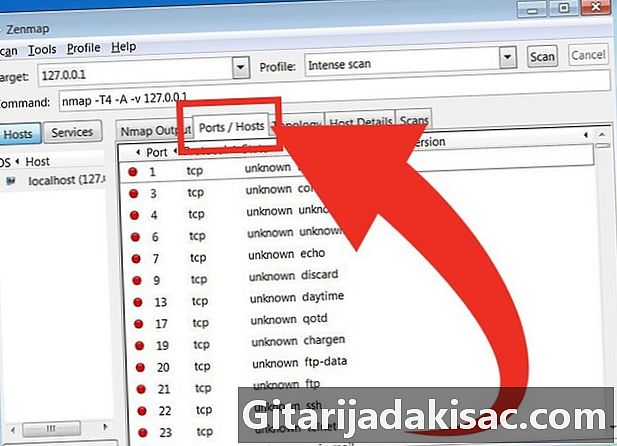

Lee los resultados. Una vez que se complete la auditoría, verá Nmap hecho (Nmap completado) en la parte inferior de la página vinculada a la pestaña Salida de Nmap. Sus resultados se muestran, dependiendo de la revisión solicitada. Allí, se muestran absolutamente todos resultados, sin distinción. Si desea resultados por rúbricas, debe usar las otras pestañas, entre las cuales:- Puertos / Hosts (PortsHôtes) - En esta pestaña, encontrará la información resultante del examen de los puertos y los servicios relacionados.

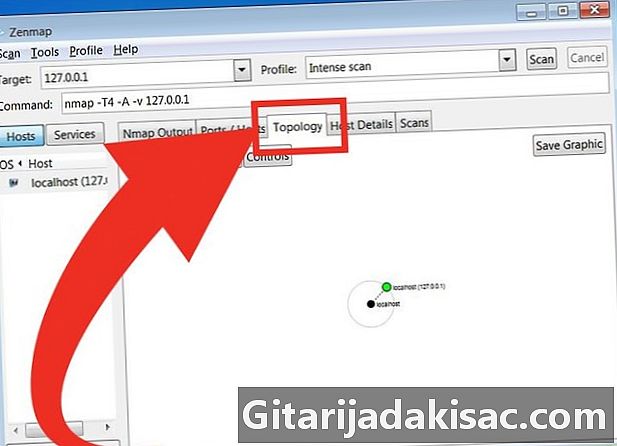

- Topología (Topología de red) - Esta pestaña muestra el gráfico de la "ruta" tomada durante la prueba. Entonces podrá ver los nodos encontrados en la ruta para llegar al objetivo.

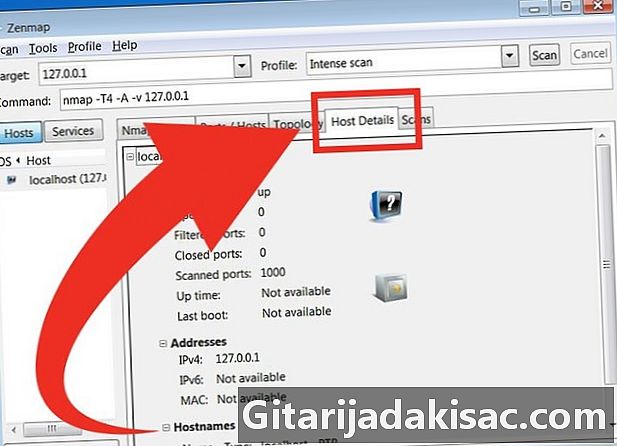

- Detalles del anfitrión (Desayuno / detalles) - Esta pestaña permite saber todo sobre el objetivo, el número de puertos, las direcciones IP, los nombres de dominio, el sistema operativo ...

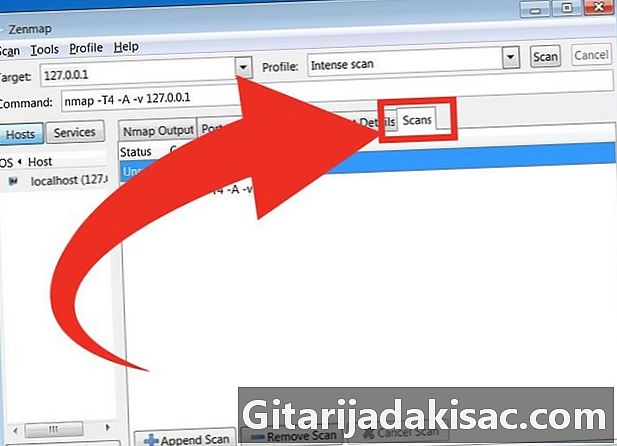

- exploraciones - En esta pestaña, podrá leer todos los comandos que escribió durante los exámenes anteriores. Por lo tanto, puede reiniciar rápidamente una nueva prueba cambiando la configuración en consecuencia.

- Puertos / Hosts (PortsHôtes) - En esta pestaña, encontrará la información resultante del examen de los puertos y los servicios relacionados.

Método 2 de 4: Usa el símbolo del sistema

- Instalar Nmap. Antes de usar Nmap, debe instalarlo para iniciarlo desde la línea de comandos de su sistema operativo. Nmap ocupa poco espacio en su disco duro y es gratuito (se carga en el sitio del desarrollador). Aquí están las instrucciones de acuerdo con el sistema operativo que es suyo:

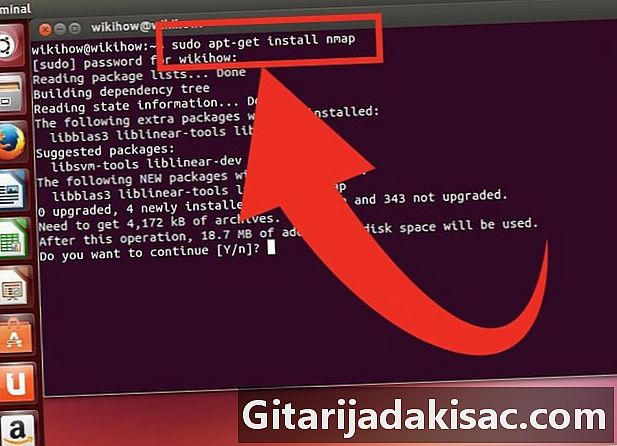

- Linux - Descargue Nmap desde un repositorio APT e instálelo. Nmap está disponible en la mayoría de los principales repositorios de Linux. Para hacer esto, ingrese el comando correspondiente a su distribución:

- para Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32 bits) Orpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64 bits) - para Debian, Ubuntu

sudo apt-get install nmap

- para Red Hat, Fedora, SUSE

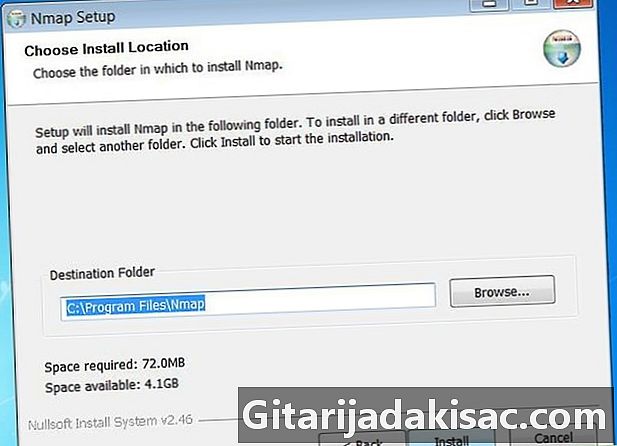

- ventanas - Descargue el instalador de Nmap. Es gratis en el sitio web del desarrollador. Siempre es mejor buscar un programa en el sitio del desarrollador, por lo que evitamos muchas sorpresas desagradables, como los virus. El instalador le permite instalar rápidamente las herramientas de comando en línea de Nmap sin preocuparse por descomprimir la carpeta correcta.

- Si no desea la GUI de Zenmap, simplemente desmarque una casilla durante la instalación.

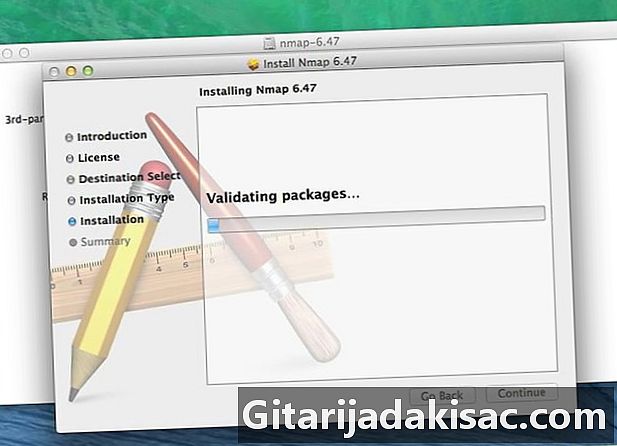

- Mac OS X - Descargue la imagen del disco Nmap. Es gratis en el sitio web del desarrollador. Siempre es mejor buscar un programa en el sitio del desarrollador, por lo que evitamos muchas sorpresas desagradables, como los virus. Use el instalador incorporado para instalar Nmap de manera limpia y fácil. Nmap solo se ejecuta en OS X 10.6 o posterior.

- Linux - Descargue Nmap desde un repositorio APT e instálelo. Nmap está disponible en la mayoría de los principales repositorios de Linux. Para hacer esto, ingrese el comando correspondiente a su distribución:

- Abre tu símbolo del sistema. Los comandos de Nmap se escriben en el símbolo del sistema y los resultados aparecen a medida que avanza. Laudit se puede modificar a través de variables. Puede ejecutar una auditoría desde cualquier directorio.

- Linux - Abra el terminal si está utilizando una GUI para la distribución de Linux. La ubicación del terminal varía según la distribución.

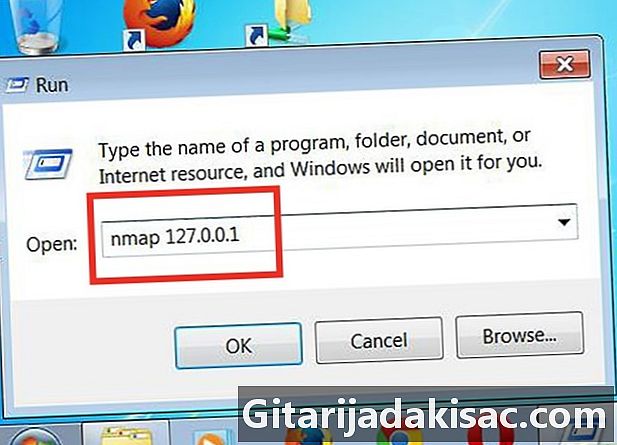

- ventanas - El acceso se realiza presionando simultáneamente la tecla ventanas y el toque R, entonces escribes cmd en el campo realizar. En Windows 8, debe presionar simultáneamente la tecla ventanas y el toque X, luego seleccione Símbolo del sistema en el menú Puede ejecutar una auditoría Nmap desde cualquier directorio.

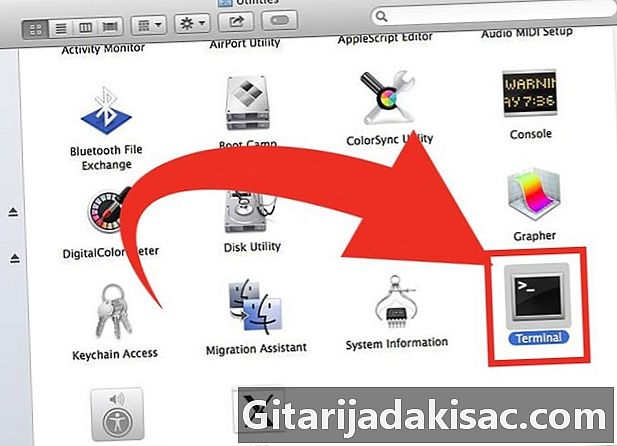

- Mac OS X - Usuario abierto terminal ubicado en la subcarpeta Utilidades del archivo Aplicaciones.

- Linux - Abra el terminal si está utilizando una GUI para la distribución de Linux. La ubicación del terminal varía según la distribución.

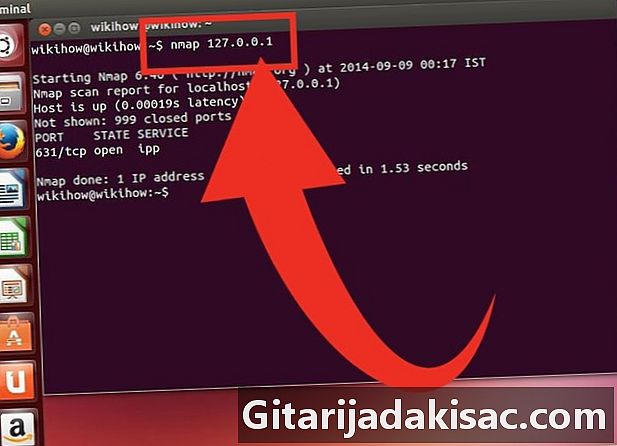

-

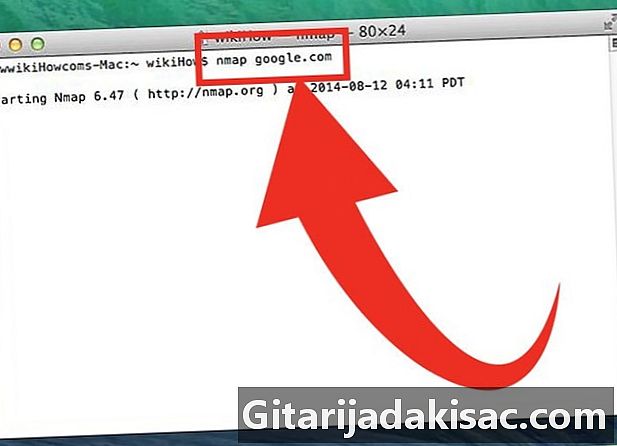

Ejecute una auditoría de los puertos de su objetivo. Para comenzar una auditoría clásica, escribanmap. Hará ping al objetivo y probará sus puertos. Este tipo de auditoría se detecta muy rápidamente. El informe se mostrará en la pantalla. Tienes que jugar con la barra de desplazamiento (derecha) para ver todo.- Dependiendo del objetivo elegido y la intensidad de la encuesta (cantidad de paquetes enviados por milisegundo), su auditoría de Nmap puede causar una reacción de su ISP (Proveedor de acceso a Internet), al ingresar allí en aguas peligrosas. Antes de cualquier escaneo, verifique que lo que está haciendo no sea ilegal y que no viole los términos y condiciones de su ISP. Esto solo se aplica cuando su objetivo es una dirección que no le pertenece.

-

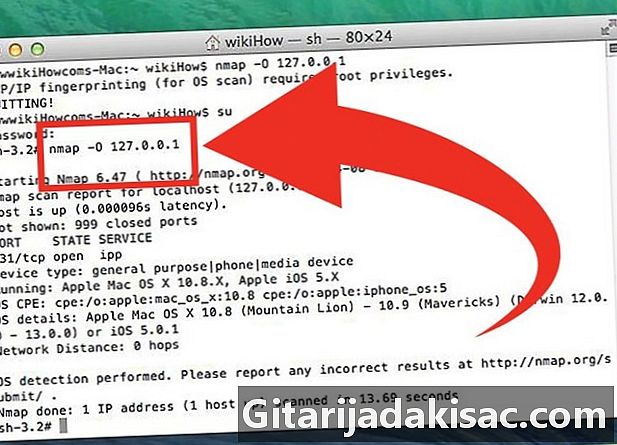

Modifique su auditoría original. Hay variables que se pueden escribir en el símbolo del sistema para modificar los parámetros del alumno. Tendrás más detalles o menos. El cambio de variables altera el nivel de intrusión del alumno. Puede escribir varias variables una tras otra siempre que las separe por un espacio. Se colocan antes del objetivo, de la siguiente manera:nmap.- -sS - Esta es la configuración para un examen SYN (semiabierto). Es menos intrusivo (¡y por lo tanto menos detectable!) Que una auditoría clásica, pero lleva más tiempo. Hoy en día, muchos firewalls pueden detectar exámenes de tipo -sS.

- -sn - Esta es la configuración para un ping. Laudit ports está desactivado y sabrá si su host está en línea o no.

- -O - Esta es la configuración para determinar el sistema operativo. Por lo tanto, conocerá el sistema operativo de su objetivo.

- -A - Esta variable activa algunas de las auditorías más comunes: detección del sistema operativo, detección de la versión del sistema operativo, escaneo de scripts y ruta prestada.

- -F - Con esta variable, está en modo «rápido», se reduce el número de puertos solicitados.

- -v - Esta variable le permite tener más información y, por lo tanto, poder hacer un análisis más exhaustivo.

-

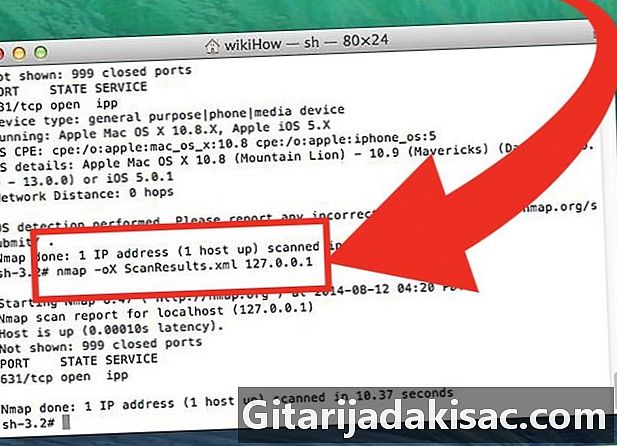

Edite su informe como un archivo XML. Los resultados se pueden editar como un archivo XML que puede leer cualquier navegador de Internet. Para esto, es necesario usar durante el ajuste de parámetros la variable -oX, y si desea nombrarlo de inmediato, use el siguiente comando:nmap -oX Scan Results.xml.- Este archivo XML se puede guardar donde quiera y donde quiera que esté.